Shape the future of data privacy, cybersecurity and learner empowerment at ASU's Digital Trust Summit | Get Protected

MOUSE TRUST GXT 108 22090 - Informatica e Gaming - Elettrodomestici e Tecnologia - NuoveCategorieCommerciali

Identifying quick wins to enable data trust from an enterprise data governance program | Webinar | GRC World Forums

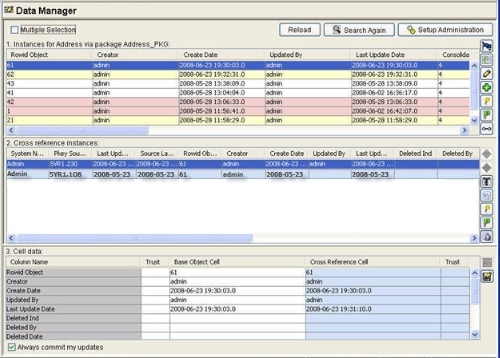

Data Consolidation Process-Informatica MDM Hub compares records at the cell level to detemine which cells have the highest trust lev… | Consolidation, Data, Process

MODELLO ZERO TRUST, STRATEGIA DI SICUREZZA INFORMATICA PER PROTEGGERE LE AZIENDE DAI CYBER ATTACCHI – Diritto Dell'informazione – Portale di Informazione

Adattatori e accessori Informatica - TRUST TRUST - Lettore di Smart Card Primo | Compra il tuo prodotto in Gallenca